Lần trước, chúng tôi đã thảo luận về các nguyên nhân cấu hình sai trên lớp 2 và cách khắc phục. Đối với những bạn nào chưa xem bài viết trước đó, có thể xem lại tại liên kết này

Tiếp tục về vấn đề hay xảy ra trong lớp 2, chúng tôi tổng hợp các trường hợp còn lại trong bài viết này.

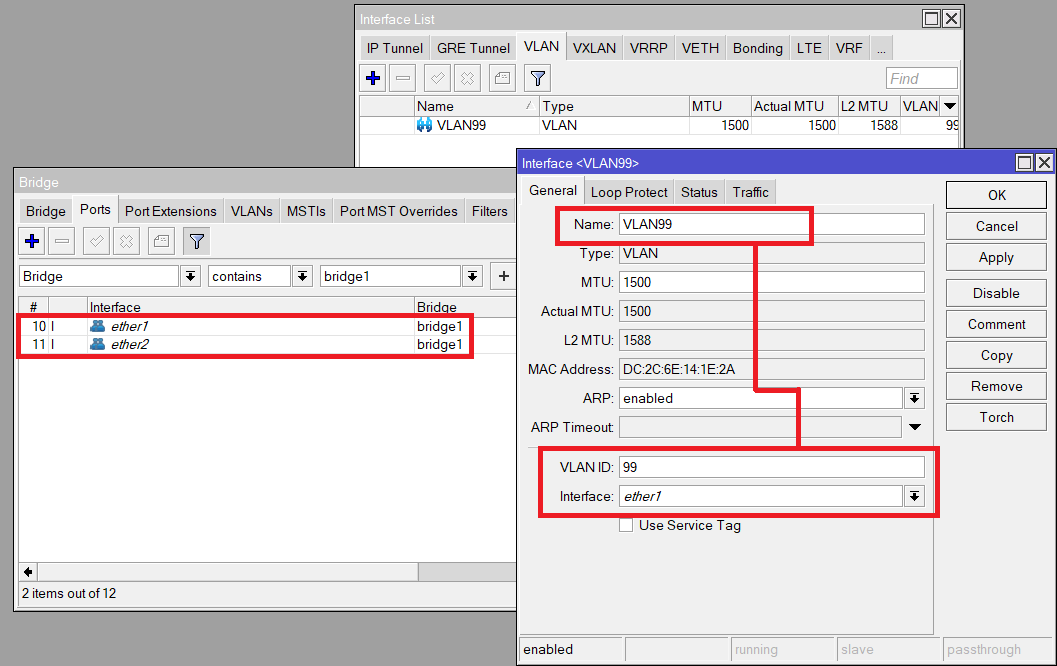

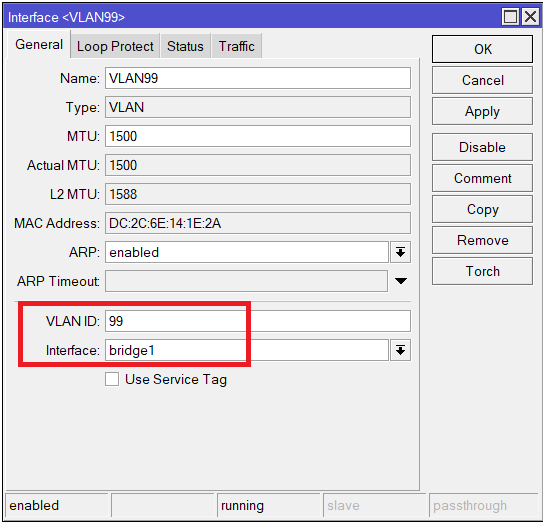

Trường hợp 4. Thiết lập VLAN trong giao diện "Slave"

Sau khi khởi tạo hoàn tất Bridge, thêm các giao diện vào Bridge, bước tiếp theo là bạn thêm VLAN vào một giao diện có trong Bridge, chỉ định VLAN và gán máy chủ DHCP. Nhưng mọi thứ vẫn không hoạt động.

Cấu hình sẽ trông như thế này.

/interface bridge

add name=bridge1

/interface bridge port

add interface=ether1 bridge=bridge1

add interface=ether2 bridge=bridge1

/interface vlan

add name=VLAN99 interface=ether1 vlan-id=99

/ip pool

add name=VLAN99_POOL range=192.168.99.100-192.168.99.200

/ip address add address=192.168.99.1/24 interface=VLAN99

/ip dhcp-server

add interface=VLAN99 address-pool=VLAN99_POOL disabled=no

/ip dhcp-server network

add address=192.168.99.0/24 gateway=192.168.99.1 dns-server=192.168.99.1

Hậu quả Khi bạn thêm một giao diện vào một cầu nối, cầu nối sẽ trở thành giao diện chính (Cổng Master) và tất cả các cổng cầu nối trở thành cổng phụ (Cổng Slave) hoặc gọi khác là cổng con, điều này có nghĩa là tất cả lưu lượng nhận được trên một cổng con của cầu nối sẽ được giao diện cầu nối ghi lại và tất cả lưu lượng được chuyển tiếp đến CPU bằng cách sử dụng giao diện cầu nối thay vì giao diện vật lý. Kết quả là giao diện VLAN được tạo trên giao diện cổng phụ sẽ không bao giờ nhận được bởi các giao diện con khác, vì nó chuyển tiếp toàn bộ ngay lập tức mọi lưu lượng đến giao diện chính trước khi bất kỳ quá trình xử lý gói nào được thực hiện. Hậu quả, có một số máy tính có thể nhận được địa chỉ IP, một số khác thì không.

Khắc phục Bằng cách gán VLAN vào giao diện chính (giao diện cầu) sẽ khắc phục được vấn đề này.

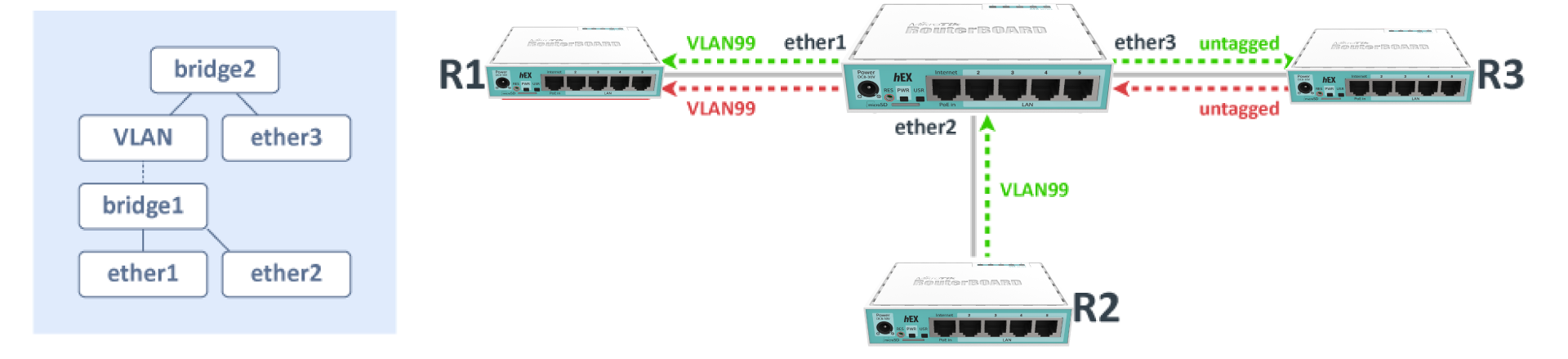

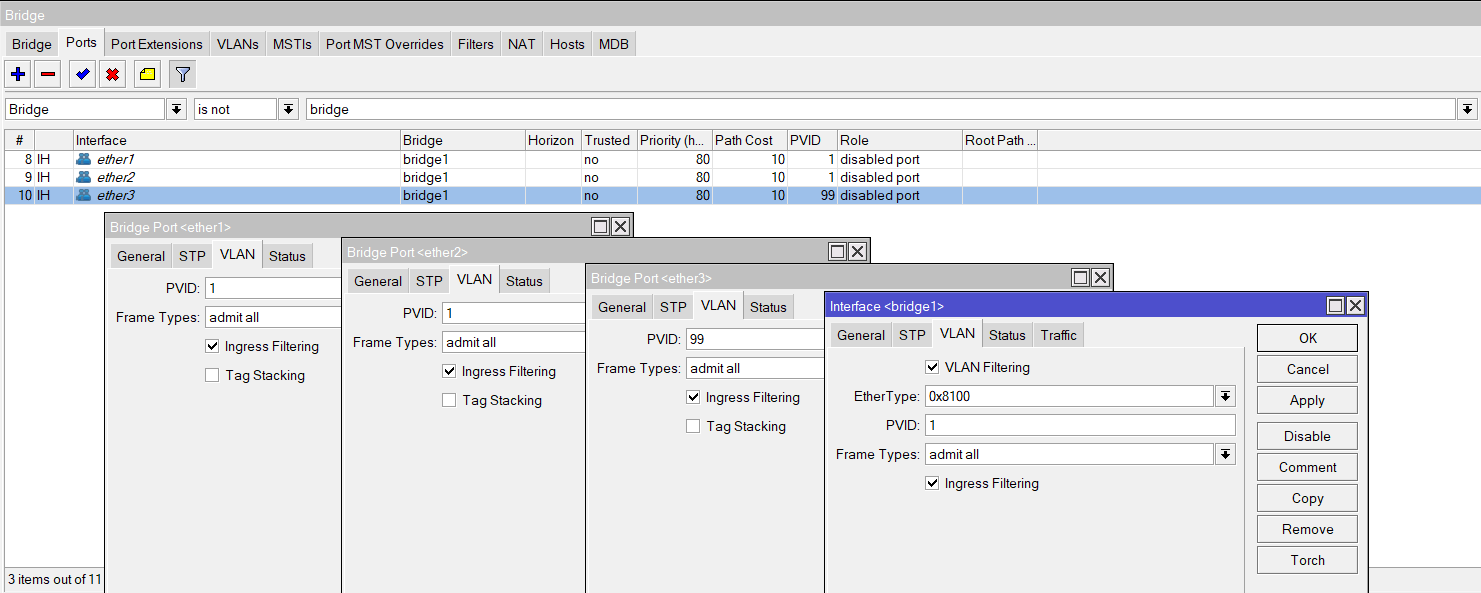

Trường hợp 5. VLAN trong một Bridge của Bridge khác

Hãy xem xét tình huống sau, bạn có một tập hợp các giao diện (không nhất thiết phải là giao diện vật lý) và bạn muốn tất cả chúng nằm trong cùng một phân đoạn Layer2, giải pháp bạn sẽ nghĩ là thêm chúng vào một cầu nối duy nhất, nhưng bạn yêu cầu lưu lượng từ một cổng tagged tất cả lưu lượng vào một VLAN nhất định. Điều này có thể được thực hiện bằng cách tạo một giao diện VLAN trên đầu giao diện cầu nối và bằng cách tạo một cầu nối riêng chứa giao diện VLAN mới được tạo này và một giao diện, được cho là thêm thẻ VLAN cho tất cả lưu lượng nhận được. Sơ đồ mạng có thể được tìm thấy bên dưới:

Cấu hình sẽ trông như thế này. /interface bridge add name=bridge1 add name=bridge2 /interface vlan add interface=bridge1 name=VLAN vlan-id=99 /interface bridge port add bridge=bridge1 interface=ether1 add bridge=bridge1 interface=ether2 add bridge=bridge2 interface=VLAN add bridge=bridge2 interface=ether3

Hậu quả Nếu triển khai theo cấu hình này, các thiết bị trên giao diện ether1 và ether2 sẽ phải gửi các gói gắn thẻ VLAN-ID 99 (tagged) để truy cập đến các thiết bị đặt trên Router R3. Chúng ta có thể thấy trong bảng host rằng bridge2 đã học các host này. Các gói đến từ ether3 đến ether1 sẽ được gửi đi được gắn thẻ chính xác và lưu lượng truy cập sẽ không bị tràn trong bridge1 . Nhưng vì việc học MAC chỉ có thể thực hiện được giữa các cổng cầu nối chứ không phải trên các giao diện được tạo trên giao diện cầu nối, vì vậy các gói được gửi từ ether2 đến ether3 sẽ bị tràn trong bridge1. Ngoài ra, nếu một thiết bị nằm său Router R3 có sử dụng (R) STP, thì ether1 và ether2 sẽ gửi ra các BPDU. Điều này có thể khiến cho giao thức chống loops trong mạng hoạt động không ổn định hoặc chỉ định các giao diện với chế độ hoạt động không hợp lý.

Khắc phục Bằng cách sử dụng lọc VLAN trong cầu nối (Bridge Filtering). Cách thích hợp nhất để gắn thẻ lưu lượng truy cập trong mạng là gán một VLAN ID bất cứ khi nào lưu lượng truy cập vào một cầu nối.

Trường hợp 6. Bộ lọc không hoạt động trên cầu

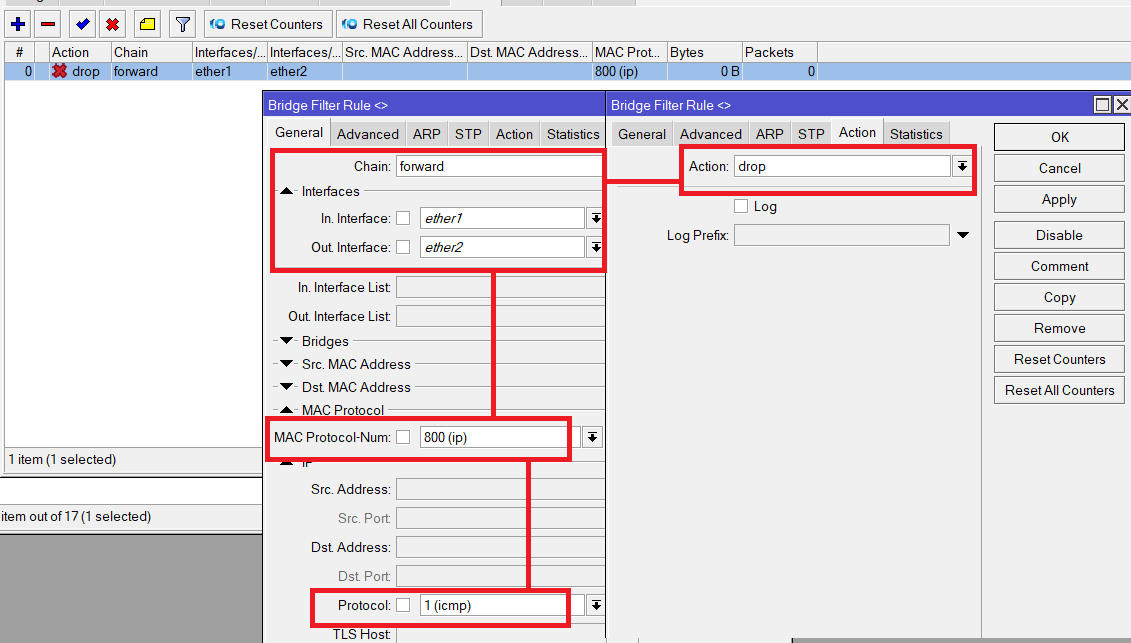

Sau khi hoàn tất triển khai cầu, chúng tôi muốn lọc lưu lượng truy cập giữa các thiết bị trong mạng, chẳng hạn như chặn ping giữa 2 máy tính. Lúc này, chúng tôi có thể sử dụng tính năng Lọc trong cầu (Menu Bridge - Filter). Tuy nhiên, ngay sau đó thì các thiết bị vẫn có thể ping.

Cấu hình sẽ trông như thế này. /interface bridge filter add chain=forward action=drop in-interface=ether1 out-interface=ether2 mac-protocol=ip ip-protocol=icmp

Hậu quả Các thiết bị trong mạng vẫn trao đổi dữ liệu.

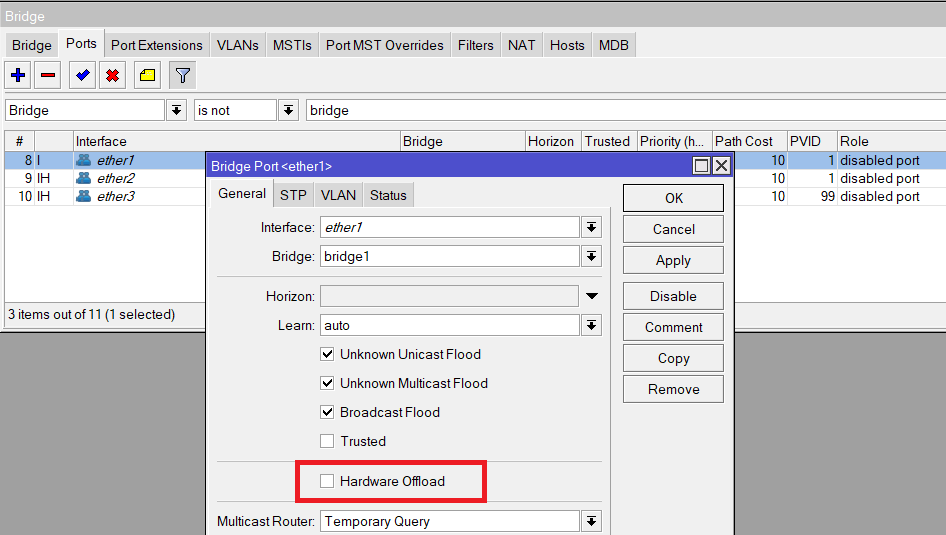

Khắc phục Để bộ lọc cầu nối này hoạt động, hãy đảm bảo tắt giảm tải phần cứng (hardware offloading) trên cổng muốn vô hiệu hóa ping. Bằng cách đó, lưu lượng giữa các cổng sẽ đi qua CPU, và lưu lượng giữa các cổng có thể được xử lý và quản lý bởi các bộ lọc cầu.

Trường hợp 7. Đường chân trời và Cầu (Bridge Horizon)

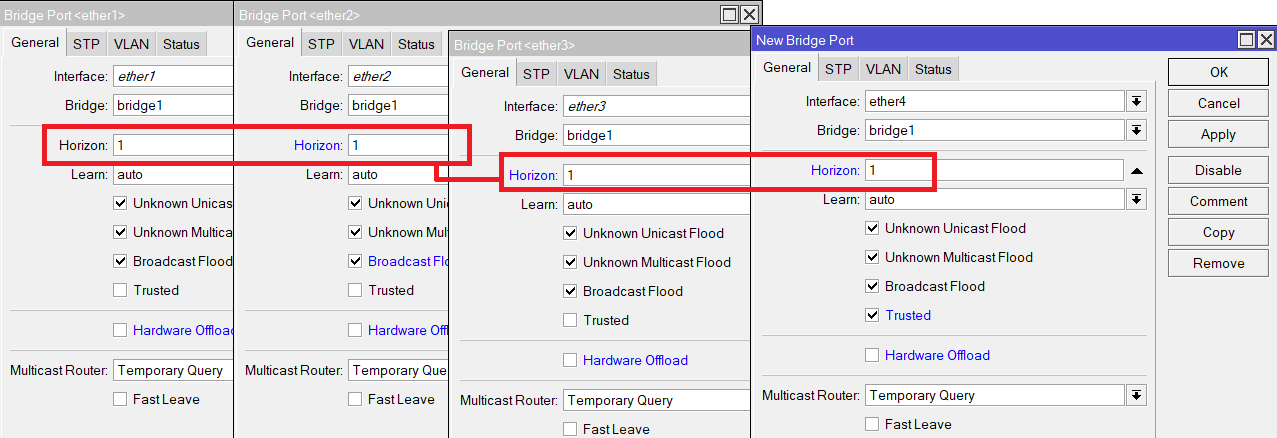

Bạn yêu cầu cần phải thực hiện cách ly giữa các cổng trên một cầu. Có thể trước đây chúng ta sẽ nghĩ ngay tới tính năng Port Isolation. Hôm nay sẽ không phải vậy? Một trong những tính năng mà chúng ta có thể sử dụng cho những nhu cầu này là cấu hình Bridge Horizon. Tuy nhiên, với cấu hình Bridge Horizon không đúng, thì giữa các máy khách trên cùng switch vẫn có thể giao tiếp.

Cấu hình sẽ trông như thế này. /interface bridge add name=bridge1 /interface bridge port add bridge=bridge1 horizon=1 hw=no interface=ether1 add bridge=bridge1 horizon=2 hw=no interface=ether2 add bridge=bridge1 horizon=3 hw=no interface=ether3 add bridge=bridge1 horizon=4 hw=no interface=ether4

Hậu quả Dựa trên cấu hình ở trên, đối với mỗi cổng, giá trị đường chân trời được cấu hình giá trị khác nhau. Bằng cách đó, các máy khách vẫn có thể giao tiếp với nhau, vì vậy cổng cách ly không thể chạy.

Khắc phục Hãy lưu ý rằng: Có thể xử lý các nhu cầu cô lập máy khách với Bridge Horizon này với điều kiện là gán cùng một giá trị đường chân trời, giao tiếp giữa các máy khách sẽ bị ngắt. Tuy nhiên, với các giá trị đường chân trời khác nhau, giao tiếp giữa các máy khách vẫn có thể chạy.

Không giống như các phương pháp cấu hình trên SwitchOS, việc thiết lập trên cầu và VLAN có thể khiến các bạn bỡ ngỡ trong những lần làm việc đầu tiên, Tuy nhiên nếu việc định cấu hình đảm bảo, hiệu suất mạng của bạn có thể đạt được ngưỡng tối đa mà bạn có thể tận dụng chúng trong những hệ thống mạng lớn. Chúc các bạn thành công.